Edge computing i IoT (Internet Rzeczy) to dwie rozwijające się technologie, które mają potencjał do rewolucjonizacji wielu aspektów zarówno życia codziennego jak i rozwiązań przemysłowych.

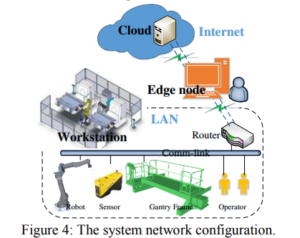

Edge computing polega na przetwarzaniu danych na krawędzi sieci, blisko urządzeń je generujących, zamiast przesyłania ich do centralnego serwera. IoT odnosi się do połączeń między fizycznymi urządzeniami, takimi jak czujniki, kamery i roboty, które mogą komunikować się i wymieniać danymi za pośrednictwem internetu.

![]()

W tym wpisie rozważać będziemy różne aspekty tych technologii w ujęciu tematyki dotyczącej robotyki.

Tradycyjnie roboty polegały na centralnych serwerach lub obliczeniach w chmurze do przetwarzania i analizy danych generowanych przez swoje sensory i kamery. Jednak takie podejście może prowadzić do znacznego opóźnienia, ograniczeń przepustowości i problemów z bezpieczeństwem.

Edge computing w IoT polega na przetwarzaniu danych bliżej źródła, na krawędzi sieci, zamiast przesyłania ich do centralnego serwera lub chmury. Może to być osiągnięte za pomocą specjalistycznego sprzętu i oprogramowania, takiego jak mikrokontrolery i bramki krawędziowe, które mogą wykonywać zadania przetwarzania danych i analizy na urządzeniu samym lub w lokalnej sieci.

Podczas gdy edge computing w IoT oferuje znaczący potencjał dla robotyki, istnieje również wiele wyzwań związanych miedzy innymi z wydajnością, bezpieczeństwem i prywatnością, które muszą zostać rozwiązane, aby zapewnić bezpieczeństwo i poufność danych.

Zalety wykorzystania Iot i Edge Computing w robotyce

Dzięki wykorzystaniu edge computing w IoT, roboty mogą korzystać z przetwarzania danych w czasie rzeczywistym, zmniejszonego opóźnienia i lepszego wykorzystania przepustowości. Może to prowadzić do szybszego podejmowania decyzji, bardziej precyzyjnej kontroli i poprawionej ogólnej wydajności. Edge computing może również pomóc zmniejszyć ilość danych, które muszą być przesyłane do chmury, zmniejszając ryzyko naruszeń bezpieczeństwa i optymalizując wykorzystanie zasobów sieciowych.

Ponadto, edge computing może umożliwić robotom wykonywanie zadań, które wcześniej były niemożliwe lub niepraktyczne. Na przykład, roboty wyposażone w możliwości edge computingu mogą wykonywać autonomiczną nawigację i unikanie przeszkód w czasie rzeczywistym, bez polegania na scentralizowanym systemie kontroli. Może to być szczególnie przydatne w sytuacjach, gdy łączność sieciowa jest ograniczona lub niewiarygodna, na przykład w odległych obszarach lub środowiskach niebezpiecznych.

Wyzwania

- Moc obliczeniową i zużycie energii: Urządzenia krawędziowe, takie jak mikrokontrolery i bramki krawędziowe, mają ograniczoną moc obliczeniową i zasoby energetyczne. Może to utrudniać wykonywanie złożonych zadań przetwarzania i analizy danych w czasie rzeczywistym, jednocześnie minimalizując zużycie energii.

- Wielkość danych i szybkość przetwarzania: Aplikacje robotyczne generują ogromne ilości danych, które muszą być szybko przetworzone, aby umożliwić podejmowanie decyzji w czasie rzeczywistym. Może to być wyzwaniem, ponieważ urządzenia krawędziowe mogą nie mieć wystarczającej mocy obliczeniowej ani pojemności pamięci do obsługi tak dużych wolumenów danych.

- Łączność i infrastruktura sieciowa: Urządzenia krawędziowe w IoT wymagają niezawodnej łączności, aby komunikować się między sobą i z chmurą. Jednak w wielu aplikacjach, takich jak odległe lub niebezpieczne środowiska, łączność sieciowa może być ograniczona lub niewiarygodna. Może to utrudniać przesyłanie danych do chmury i z chmury do dalszego przetwarzania i analizy.

- Standaryzacja i interoperacyjność: Urządzenia krawędziowe mogą działać na różnych protokołach i standardach, co utrudnia ich integrację w spójny system. Może to prowadzić do problemów z kompatybilnością i trudności w osiągnięciu interoperacyjności między różnymi urządzeniami.

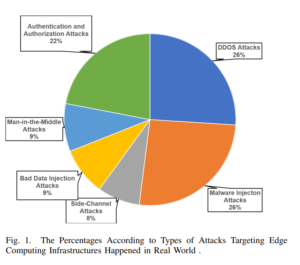

- Bezpieczeństwo i prywatność: Urządzenia krawędziowe w IoT są podatne na zagrożenia cybernetyczne i mogą być narażone na naruszenia danych. Może to naruszać prywatność jednostek i organizacji oraz stanowić znaczne zagrożenie dla bezpieczeństwa. Ważne jest, aby wdrożyć skuteczne środki bezpieczeństwa, takie jak szyfrowanie i kontrola dostępu, aby chronić urządzenia krawędziowe i dane przed nieautoryzowanym dostępem.

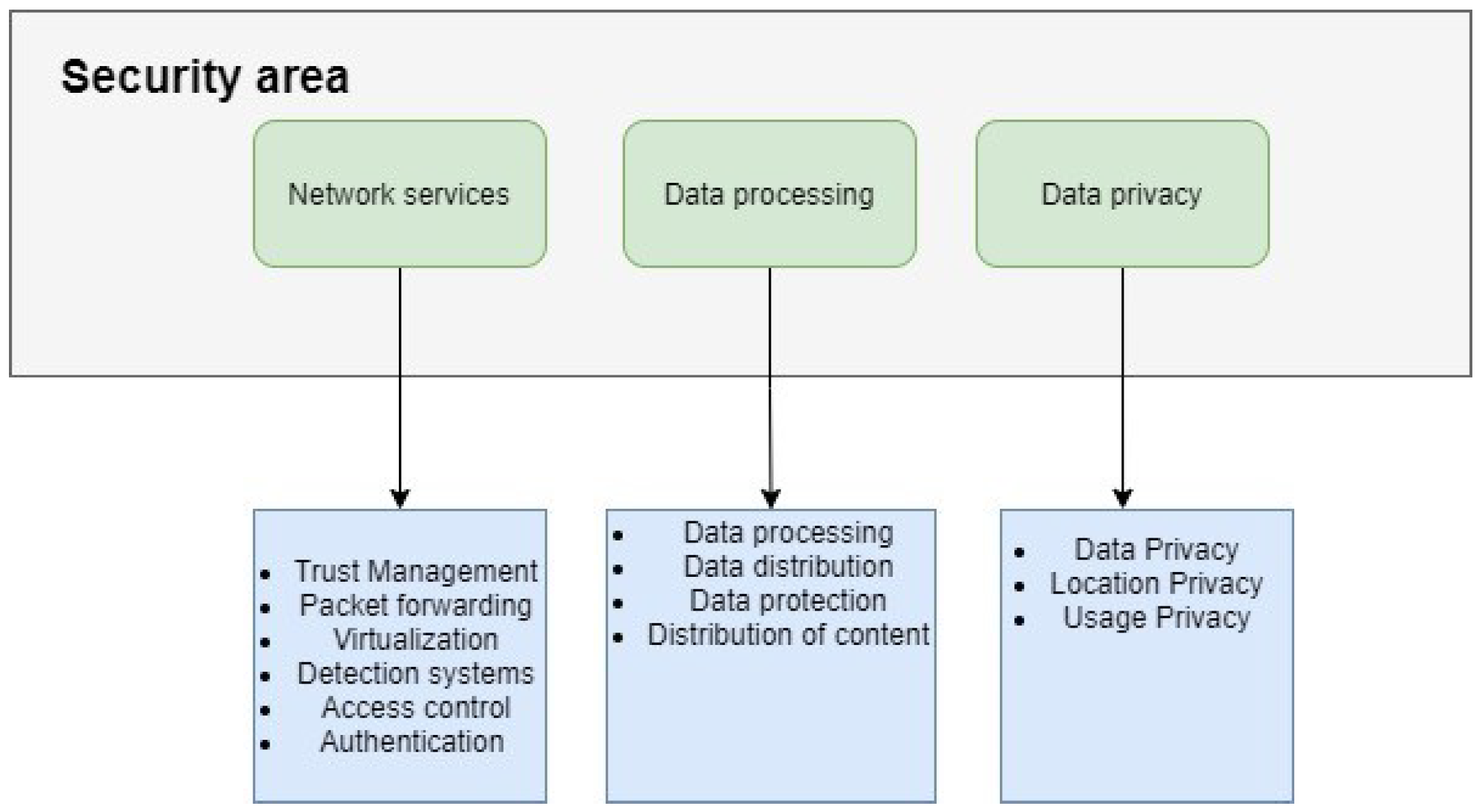

IoT i Edge Computing, a bezpieczeństwo

Skupmy się teraz bardziej szczegółowo na aspekcie bezpieczeństwa. Możemy tutaj rozważyć wiele aspektów:

- Naruszenia danych: Urządzenia krawędziowe często znajdują się w odległych i niezabezpieczonych miejscach, co czyni je podatnymi na ataki fizyczne i cybernetyczne. W przypadku naruszenia danych, wrażliwe dane mogą zostać nieautoryzowanie wykorzystane, co prowadzi do strat finansowych, szkody reputacyjnej i innych negatywnych skutków.

- Uwierzytelnianie i kontrola dostępu: Ponieważ urządzenia krawędziowe mogą być łatwo dostępne z dowolnego miejsca, ważne jest wprowadzenie ścisłych mechanizmów uwierzytelniania i kontroli dostępu, aby zapobiec nieautoryzowanemu dostępowi. Na przykład, urządzenia krawędziowe mogą być chronione przez bezpieczne hasła i listy kontroli dostępu, które ograniczają dostęp tylko do upoważnionego personelu.

- Szyfrowanie i ochrona danych: Dane przesyłane i przechowywane na urządzeniach krawędziowych mogą być łatwo przechwycone lub sfałszowane, co prowadzi do naruszeń danych lub utraty poufnych informacji. Dlatego ważne jest wdrożenie szyfrowania i innych środków ochrony danych w celu zapobiegania nieautoryzowanemu dostępowi i zapewnienia poufności danych.

- Zaufanie i weryfikacja: Urządzenia krawędziowe mogą być podatne na podatności związane z bezpieczeństwem, takie jak złośliwe oprogramowanie, ataki phishingowe i inne zagrożenia cybernetyczne. Dlatego ważne jest ustanowienie mechanizmów zaufania i weryfikacji, aby zapewnić, że urządzenia krawędziowe są bezpieczne i godne zaufania. Na przykład, urządzenia krawędziowe mogą być wyposażone w sprzęt i oprogramowanie odporne na manipulacje, które wykrywają i zapobiegają nieautoryzowanym modyfikacjom.

- Przestrzeganie przepisów i zgodność: Urządzenia krawędziowe mogą być zlokalizowane w różnych regionach lub krajach, co utrudnia przestrzeganie lokalnych przepisów i wymagań dotyczących przechowywania danych. Dlatego ważne jest wdrożenie zasad zgodności i przechowywania danych, aby zapewnić, że dane są przechowywane i przetwarzane zgodnie z lokalnymi przepisami i przepisami prawnymi.

Przykłady wykorzystania technologii IoT i Edge Computing w przemyśle

Rozważmy możliwości jakie niosą ze sobą te technologie w różnych aspektach przemysłu. Oto kilka przykładów:

- Automatyzacja przemysłowa: W produkcji i automatyzacji przemysłowej edge computing umożliwia przetwarzanie danych w czasie rzeczywistym na hali produkcyjnej. Pozwala to na natychmiastowe wnioski i podejmowanie decyzji, co prowadzi do szybszego czasu reakcji i poprawy efektywności operacyjnej. Na przykład urządzenia edge mogą monitorować stan i wydajność urządzeń, wykrywać anomalie i uruchamiać działania konserwacyjne w celu zapobieżenia przestojom.

- Przewidywanie konserwacji: Edge computing umożliwia przewidywanie konserwacji w branżach takich jak energia, transport i produkcja. Analizując dane z czujników na krawędzi sieci, można wykryć anomalie i wzorce, przewidujące awarie urządzeń przed ich wystąpieniem. Pomaga to optymalizować harmonogramy konserwacji, zmniejszać nieplanowane przestoje i oszczędzać koszty. Na przykład urządzenia edge mogą monitorować drgania i temperaturę maszyn, a gdy zostaną zidentyfikowane nieprawidłowe wzorce, załogi konserwacyjne mogą otrzymać odpowiednie powiadomienia w celu podjęcia natychmiastowych działań.

- Pojazdy autonomiczne: Edge computing odgrywa kluczową rolę w umożliwianiu pojazdów autonomicznych. W samochodach autonomicznych, urządzenia edge przetwarzają dane z czujników w czasie rzeczywistym, podejmując decyzje dotyczące kontroli pojazdu, unikania przeszkód i nawigacji. Pozwala to na szybką reakcję na zmieniające się warunki drogowe i podejmowanie decyzji w ułamku sekundy, bez konieczności polegania wyłącznie na przetwarzaniu w chmurze lub zewnętrznym połączeniu.

- Smart Cities: Edge computing przyczynia się do rozwoju inteligentnych miast, umożliwiając analizę danych i podejmowanie decyzji w czasie rzeczywistym na krawędzi sieci. Na przykład urządzenia edge zainstalowane w latarniach ulicznych mogą przetwarzać dane z czujników, monitorować warunki drogowe, optymalizować ruch uliczny i wykrywać dostępność miejsc parkingowych. Pomaga to zmniejszyć zatłoczenie, poprawić bezpieczeństwo publiczne i zwiększyć efektywność miasta jako całości.

- Zdalne monitorowanie i kontrola: Edge computing ułatwia zdalne monitorowanie i kontrolę w branżach takich jak ropa i gaz, media i rolnictwo. Przetwarzając dane na krawędzi, operatorzy mogą monitorować i kontrolować operacje w czasie rzeczywistym, nawet w odległych lub trudnych warunkach z ograniczoną łącznością sieciową. Na przykład urządzenia brzegowe mogą monitorować infrastrukturę rurociągów naftowych, wykrywać wycieki i uruchamiać reakcję awaryjną

Podsumowanie

Podsumowując, edge computing w IoT to nowe spojrzenie na robotykę, które może odblokować pełny potencjał robotów poprzez umożliwienie przetwarzania danych i analizy w czasie rzeczywistym na krawędzi sieci. Może to prowadzić do poprawy wydajności, szybszego podejmowania decyzji i zdolności do wykonywania zadań, które wcześniej były niemożliwe lub niepraktyczne.

Jednak chociaż edge computing w IoT ma potencjał do znaczącej poprawy wydajności i efektywności robotyki, istnieje kilka wyzwań, które trzeba rozwiązać.

Literatura

- ALWARAFY, Abdulmalik, et al. A survey on security and privacy issues in edge-computing-assisted internet of things. IEEE Internet of Things Journal, 2020, 8.6: 4004-4022.

- ALWAKEEL, Ahmed M. An overview of fog computing and edge computing security and privacy issues. Sensors, 2021, 21.24: 8226.

- CHEN, Youdong; FENG, Qiangguo; SHI, Weisong. An Industrial Robot System Based on Edge Computing: An Early Experience. In: HotEdge. 2018.

- SHI, Weisong, et al. Edge computing: Vision and challenges. IEEE internet of things journal, 2016, 3.5: 637-646.

- XIAO, Yinhao, et al. Edge computing security: State of the art and challenges. Proceedings of the IEEE, 2019, 107.8: 1608-1631.