Szybki rozwój technologii niesie ze sobą niezliczone korzyści ale także multum zagrożeń. Digitalizacja znacząco ułatwia nam załatwianie codziennych spraw, jak zakupy internetowe czy pralka informująca nas o zakończeniu programu. Niestety, wszechobecność komputerów stworzyła możliwości dla zupełnie nowych typów oszustw, jak podmienianie kodów kreskowych w kasach samoobsługowych czy podszywanie się pod naszych bliskich. W tym artykule przyjrzymy się bliżej różnym przykładom przestępstw dokonywanych w wyniku digitalizacji, zarówno od strony społecznej jak i prawnej.

Czy można oszukać kasę samoobsługową?

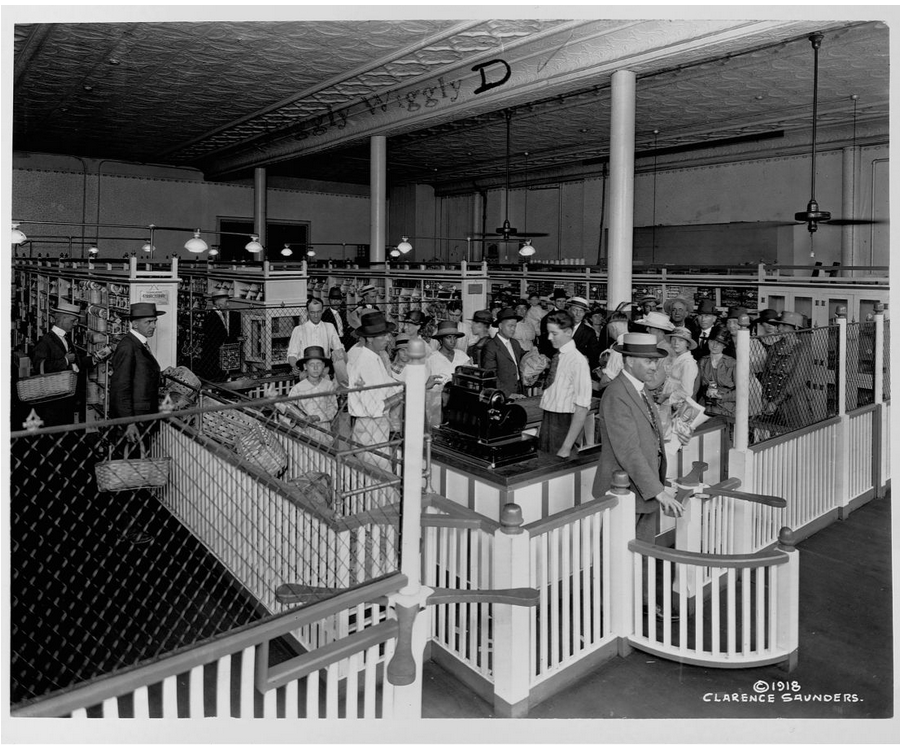

Kasy samoobsługowe weszły do mainstreamu relatywnie niedawno, ale od razu stały się popularne. Historia pierwszych sklepów samoobsługowych sięga aż początków XX wieku kiedy to firma Piggly Wiggly wprowadziła ten model sprzedaży w sklepach robotniczych. Pierwsze systemy autonomicznego kasowania pojawiły się 1986 roku w sklepach firmy Kroger. Klient kasował produkty które następnie umieszczane były na przenośnik taśmowy i pakowane na końcu przez pracownika sklepu, podczas gdy kilent płacił za zakupy w wydzielonym do tego miejscu.

Kasy autonomiczne stanowią świetną alternatywe dla zwykłych kas obługiwanych przez pracowników sklepów. To za co my osobiście cenimy kasy samoobsługowe to fakt, że nikt nie stoi nad nami i nie wywiera na nas presji, nie trzeba wchodzić w interakcję z drugim człowiekiem (ah, informatycy…), można skasować wszystkie produkty i następnie układać je w siatkach w swoim tempie. Jednak takie kasy mają drugą strone medalu, która nie koniecznie jest widoczna dla klienta za to jest olbrzmim problemem dla firm posiadające takie kasy, a mianowicie kradzież. Firmy na początku fali wprowadzania kas samoobługowych montowała je ochoczo widząc w nich szanse na długofalową oszczędność. Po co zatrudniać kasjerów, skoro można ich zastąpić maszyną, którą wiele ludzi wybiera chętniej niż pracownika sklepu. Z czasem jednak okazało się, że oszczędności wynikające z kas samoobsługowych mają się nijak w stosunku do strat wynikających z kradzieży. Jak wynika z raportu przeprowadzonego przez firmę ECR – Kasy samoobsługowe w handlu detalicznym – w sklepach, gdzie 55-60% transakcji realizowano w punktach kas samoobsługowych, straty były większe o 31%, natomiast w sklepach stosujących systemy Scan and Go ― nawet o 18% w porównaniu ze sklepami, które w ogóle nie używały takiej technologii. W ten sposób wiele firm które miały kasy samoobsługowe zaczeły je demontować. Ale skąd mowa o aż tak dotkliwych stratach? Powodów jest wiele. Po pierwsze, w stytuacji gdy nie ma drugiego człowieka, który mógłby w pewien sposób kontrolować działania klienta łatwiej jest popełnić kradzież zarówno technicznie jak i moralnie. Efekt ten jest na tyle silny, że w społeczeństwie panuje ciche przyzowlenie na „skasowanie droższych pomidororów malinowych jako zwykłych”. Niektórzy posuwają się do granic możliwości jeśli chodzi o nadużycia. Przykładowo, pewna kobieta w Kalifornii okradła jedną placówkę firmy Target w ciągu roku na kwotę 60000$. Po drugie, kreatywność ludzka nie zna granic, niestety również jeśli chodzi o oszustwa. Pomysłów na to jak oszukać kasy samoobługowe jest wiele, znacznie więcej niż metod radzenia sobie z nimi. Poniżej prezentujemy omówienie metod oszukiwania kas samoobsługowych, a następnie dostępnych metod zapobiegania tymże..

Podmiana Kodów Kreskowych: Jest to typowe działanie mające na celu oszukać system kas autonomicznych. Kupujący podmienia kod kreskowy produktu o wyższej cenie na kod kreskowy tańszego produktu. W ten sposób kupujący płaci mniej za produkty i generuje dla sklepu stratę.

Podmiana Artykułów: Klient nabija artykuły droższe jako tańsze ekwiwalenty sprawiając, że ciężko jest wykryć tego typu nadużycie, które powoduje straty finansowe firmy. Jest to najczęstsza forma osztustwa na kasach samoobsługowych.

Manipulacja wagą produktu: Dla produktów które są podlegają ważeniu np. owoce klient może manipulować wagą aby zapłącić mniej. Na przykład może lekko odciążać produkty podnosząc je, w ten sposób płacąc mniej za produkt. Sklepy starają się przeciwdziałać temu oszustów montując wagi w każdym miejscu gdzie mogą przebywać porodukty, tak aby ich sumaryczna waga była konktrolowana cały czas.

Osztustwo na paragon: Klient może zachować stary paragon, a następnie wejść do sklepu ponownie, kupić te same rzeczy nie płacąc za nie zaś przy wyjściu w razie wątpliwości pokazać stary paragon. Sklepy starają się montować systemy bramek zczytujące pragarony, jednak nie zawsze są skuteczne, gdyż moża wyjść ze sklepu w więcej niż jedną osobe na tym samym paragonie.

Zmowa z pracownikami sklepu: W przypadku systemów kas autonomicznych istnieje ryzyko zmowy klienta z pracownikiem sklepu poprzez wykorzystywanie przez pracownika systemu w sposób nielegalny na korzyść klienta

Płatność fałszywymi banktotami: Klienci w przypadku części kas które obsługują płatności gotówką a ich metody weryfikacji autentyczności banknotów nie są zaawansowane mogą używać fałszywych pieniędzy do dokonywania transakcji za zakupy. Jednak większość kas nie akceptuje gotówki, a jeśli akceptuje to posiada zaawansowane metody weryfikacji autentyczności.

Oszustwa na zakupach internetowych

Obecnie zakupy w dużej mierze przeniosły się do internetu. Stanowi to okazje dla scammerów, którzy widzą w tym okazje do nadużyć i zarobku. Wypracowali oni wiele metod które mają na celu zarobek kosztem naiwności bądź naruszania reguł. W tej podsekcji postaramy się pokrótce omówić część ze stosowanych metod.

Pierwszą z metod na oszukiwanie podczas zakupów w sieci jest tak zwany chargeback fraud. Jest to metoda polegająca na tym, że klient zamawia jakiś produkt płacąc za niego kartą kredytową bądź przelewem oferującym zwroty (chargeback) np. SEPA, a następnie po otrzymaniu produktu wydajemy dyspozycje do banku o cofnięcie przelewu. W ten sposób sprzedawca zostaje poszkodowany.

Następną formą scamu jest clickbait. Jest to strategia polegająca na stworzeniu strony, która ma przyciągać uwagę i zachęcać Cię do kliknięcia w nią. Jeśli potencjalna ofiara scamu klinie link jest narażona na zainstalowanie szkodliwego oprogramowania bądź przechwycenia wrażliwych danych.

W końcu tak zwany triangulation fraud to oszustwo w którym biorą udział klient, uczciwy sprzedawca oraz firma przeprowadzająca oszustwo. Klient kupuje na portalu oszustów podając dane swojej karty, następnie oszuści posiadając dane karty kupują produkt u legalnie działąjące firmy i wysyłają do bezpośrednio do klienta. Scammerzy zyskują tutaj pobierając procent, oraz atakują firmy poprzez wykonywanie chargebacków.

Przestępcy mogą pojawić się również po drugiej stronie transakcji, jako sprzedawcy.

Kradzież tożsamości

Nasze dane są dostępne w niezliczonych bazach danych i zamiast zadawać pytania ‘czy’ wyciekną, powinniśmy się raczej przygotować na sytuację gdy to się stanie. Większość rzeczy załatwiamy obecnie przez internet, a więc przestępca nie potrzebuje futurystycznej holomaski aby się pod nas podszyć, bo wystarczy jedynie kilka kluczowych danych na nasz temat. Różne działania, jak np. zastrzeżenie numeru PESEL, próbują zapobiegać skutkom kradzieży, które mogą być dla ofiary bardzo przykre, jak zaciąganie kredytów na jej nazwisko, kradzież pieniędzy z konta bankowego, wyłudzanie należnych jej świadczeń socjalnych czy po prostu niszczenie reputacji.

Fałszywa zmiana adresu

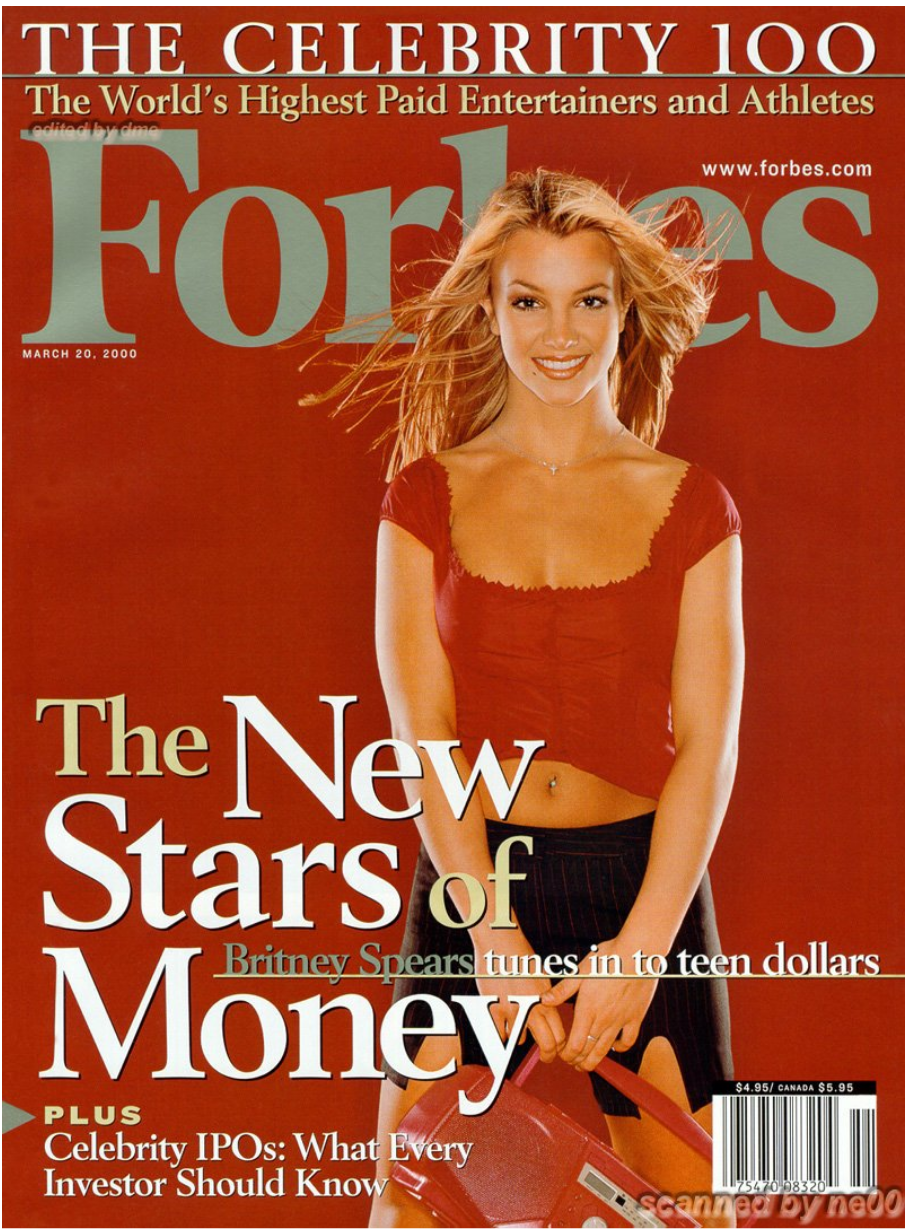

Popularną metodą kradzieży jest fałszywa zmiana adresu (z ang. change-of-address scam). Polega na oszukaniu urzędu pocztowego tak, aby przesyłki skierowane do ofiary, były przesyłane do złodzieja. W ten sposób sprawca zdobywa liczne prywatne informacje na temat swojej ofiary, dostępne na rachunkach czy wyciągach z kont bankowych. Jednym z pionierów tej metody był Abraham Abdallah, który już w 2001 roku oszukał ponad 200 znanych osób (w tym takie osobistości jak Steven Spielberg, Warren Buffer czy Michael Bloomberg), mając do dyspozycji jedynie publiczną bibliotekę i obecny w niej komputer. Z pomocą magazynu Forbes oraz publicznie dostępnych informacji, Abraham przekierował do siebie wyciągi z kont, a potem zamówił dla siebie karty kredytowe na nazwiska ofiar. Swoją działalność przestępczą prowadził przez 6 miesięcy, podczas których ukradł od swoich ofiar ok. 22 miliony dolarów, a został złapany jedynie przez próbę wykonania przelewu na kwotę 10 milionów dolarów z konta Thomasa Siebela, założyciela firmy elektronicznej Siebel Systems, która akurat tylu pieniędzy na koncie nie miała. Abdallah przyznał się do winy, i trafił do więzienia na prawdopodobnie 11 lat.

Obecnie coraz mniej komunikacji otrzymujemy drogą listową, więc klasyczny change-of-address scam pojawia się coraz rzadziej – i oczywiście zabezpieczenia są lepsze niż kiedyś. Natomiast pojawia się mnóstwo fałszywych stron, próbujących wyłudzić od nas hasło do naszego konta mailowego, co w skutkach jest podobne jak przechwycenie listów.

Podszywanie się pod własną córkę

Pewnie większość z nas chciałaby móc przeżyć pewne chwile swojego życia drugi raz ale z obecnym doświadczeniem i wiedzą. Taką chęć miała też 33-letnia Wendy Brown, więc wzięła sprawy w swoje ręce i podszyła się pod własną córkę, Jaimie, aby zostać cheerleaderką w liceum. Co więcej, wcale nie było to liceum jej córki, a liceum do którego Wendy sfałszowała przenosiny córki i zajęła jej miejsce. Całość wyszła na jaw dopiero po 16 dniach, gdy “nowa” szkoła skontaktowała się ze starą, i dowiedziała się, że Jaimie nigdy szkoły nie zmieniła. Wendy uniknęła kary, gdyż biorąc pod uwagę jej przeszłość wypełnioną znęcaniem się innych nad nią oraz problemy rodzinne, sędzia uznał że więzienie byłoby dla niej bardzo szkodliwe.

Phishing

“Najsłabszym ogniwem w każdym łańcuchu bezpieczeństwa nie jest sama technologia, ale osoba, która ją obsługuje.” – A.J. Darkholme. Ten cytat jest motywacją dla szerokiej gamy ataków znanych jako phishing, które mają na celu wyłudzenie informacji. Celem nie jest tutaj system informatyczny, pocztowy, ani żaden inny, a po prostu człowiek. Wyróżnia się nawet wiele rodzajów phishingu:

- Email Phishing: Najczęstsza forma, wykorzystująca spreparowane wiadomości mailowe, podszywające się pod rzeczywiste organizacje (banki, urzędy itp.). Najczęściej są rozsyłane do jak największej ilości odbiorców.

- Spear Phishing: Ataki celowane, specjalnie spreparowane pod pojedynczą osobę w celu, na przykład, włamania się do firmy.

- Whaling: Odmiana spear phishingu, skierowana stricte w najwyższe pozycje, prezesów, szefów itp.

- Smishing i Vishing: Phishing poprzez wiadomości tekstowe i głosowe, często wykorzystywane na aplikacjach randkowych. Te drugie stają się szczególnie niebezpieczne wraz z doskonaleniem się modeli głosowych.

- Quishing: Phishing z wykorzystaniem kodów QR.

W 2016 roku w trakcie kampanii prezydenckiej, ofiarą Whalingu padł przewodniczący komitetu wyborczego Hillary Clinton, John Podesta. Hakerzy z grupy Fancy Bear wysłali do Podesty podrobiony mail proszący o zmianę hasła. Prośba okazała się skuteczna, co doprowadziło do wycieku wielu niekorzystnych korespondencji na platformie WikiLeaks, które całkiem prawdopodobnie przyczyniły się do porażki Clinton w wyborach. Dokładne tożsamości sprawców nie są znane, ale najprawdopodobniej była to rosyjska grupa hakerska.

Deepfake

W erze AI, jesteśmy świadkami powstawania nowego narzędzia do kradzieży tożsamości: deepfake’ów. Jest to technologia pozwalająca na tworzenie filmów i zdjęć z osobami które nigdy nie wyraziły na to zgody. Jego podstawowe zastosowanie to wykorzystywanie wizerunku popularnych osób w celu uzyskania jakiejś korzyści, celu – choć nie zawsze. Efektem zastosowania narzędzi do deepfake’ów mogą być niewinne memy, ale może to być też sposób na zarobek, rujnowanie czyjejś reputacji albo manipulacje polityczną. Przykładowo, w lutym pojawiły się w sieci zdjęcia Taylor Swift wspierającej kandydaturę Donalda Trumpa w wyborach prezydenckich w USA – która w rzeczywistości jawnie wspiera Joe Bidena. Z kolei w Hong Kongu przestępcy wyłudzili 25 milionów dolarów, podszywając się pod zarząd pewnej spółki finansowej i preparując wideokonferencję z osobą odpowiedzialną za finanse, która w konsekwencji przelała pieniądze.

Stan Prawny

W kwestii prawnych jest wiele rzeczy które aktualnie nie są uregulowane bądź ich interpretacja zmienia się bardzo dynamicznie. Można tutaj nawiązać do wcześniej wrzuconego obrazku mówiącego, że prawnie nie da się oszukać kasy samoobsługowej. Jest to nazwiązanie do decyzji sądów sprzed niecałego roku od teraz kiedy to nastąpiła zmianna patrzenia ze strony prawnej na kasowanie droższych produktów jako tańszy. Jeśli ktoś wcześniej dokonał się takiego czynu był oskarżony o oszustwo, co skutkowało karą pozbawienia wolności od 6 miesiący aż do 8 lat. Była to drakońska kara, ciężka niż kradzież mienia o wartości powyżej 500 zł. Jednak w decyzji sprzed roku wskazano, że oszustwo nie jest tutaj uzasadnionym werdyktem, ponieważ nie ma czynniku ludzkiego, a oszustwa można dokonać przeciwko człowiekowi, a nie maszynie.

Źródła:

- https://www.forbes.com/sites/jonpicoult/2023/12/21/a-self-checkout-that-customers-love–this-company-created-it/

- https://www.bbc.com/worklife/article/20240111-it-hasnt-delivered-the-spectacular-failure-of-self-checkout-technology

- https://android.com.pl/finanse/605930-kasy-samoobslugowe-sklepy-rezygnuja/

- https://lepiej.tauron.pl/bezpieczenstwo-i-finanse/oszustwa-internetowe-kiedy-to-sie-zaczelo/

- https://abcnews.go.com/US/woman-checkout-steal-60000-items-same-target-store/story?id=110098171

- https://www.aura.com/learn/identity-theft-stories-cases

- https://www.nask.pl/pl/aktualnosci/3719,Oszustwa-komputerowe-i-wyludzenia-danych-wsrod-najczesciej-wykrywanych-zagrozen-.html

- https://edition.cnn.com/2024/02/04/asia/deepfake-cfo-scam-hong-kong-intl-hnk/index.html